打詐 165 是救護車,那你的「安全氣囊」在哪?解析傳統防詐盲點與科技補位

打詐 165 是救護車,那你的「安全氣囊」在哪?解析傳統防詐盲點與科技補位

當詐騙連結以秒級速度演變,傳統黑名單機制已面臨極限。深入探討 Crackercrack 如何透過啟發式防禦,彌補公衛防詐的反應時間差,達成真正的即時守護。

當詐騙連結以秒級速度演變,傳統黑名單機制已面臨極限。深入探討 Crackercrack 如何透過啟發式防禦,彌補公衛防詐的反應時間差,達成真正的即時守護。

165 的卓越貢獻與不對稱戰爭中的盲點

在台灣的數位安全版圖中,165 全民反詐騙平台無疑是最重要的基石。它建立了全球少見的警政、電信與金融聯防體系,每天處理成千上萬的檢舉案件,攔截無數已知的惡意通訊。然而,隨著詐騙產業鏈走向「高度自動化」與「不對稱攻擊」,傳統的防護模式正遇到三大難以逾越的物理限制:

1. 反應時間的「時差破口」

165 的運作本質上是**「後驗式」**的:必須先有民眾受騙或檢舉,經過警政判讀、行政程序確認,最後才下發給電信商或各平台執行阻斷。這個流程即使優化到極致,往往仍需數小時甚至更久。但對於詐騙集團而言,一個利用 Python 腳本產生的惡意網址,其「黃金收割期」往往就在發出的前 20 分鐘。這意味著,當「救護車(165)」接到報案準備出動時,這場車禍的傷害早已造成。

2. 規模化陷阱:人力與演算法的對決

目前防詐體系高度仰賴人工審核以確保正確率,避免誤殺合法網站。然而,詐騙集團利用生成式 AI 與自動化工具,每天可以產製成千上萬個變體網址(Polymorphic URLs)。在這種「不對稱戰爭」下,公務量能與警務人員的精力被無止盡地消耗在重複的行政作業中。如果沒有自動化前端過濾,再多的人力也趕不上演算法產生的威脅速度。

3. 靜態黑名單的「零日(0-day)威脅」

黑名單邏輯永遠是在追趕過去。對於全新的詐騙手法,如針對特定對象、僅出現一次就拋棄的連結,或是利用 AITM(中間人攻擊) 即時劫持 session 的高級威脅,165 的資料庫中根本查無記錄。在「黑名單更新」與「威脅觸達用戶」之間的空白期,正是當前社會最脆弱的斷點。

Crackercrack 如何定義防詐新標準——在撞擊發生的瞬間保護用戶

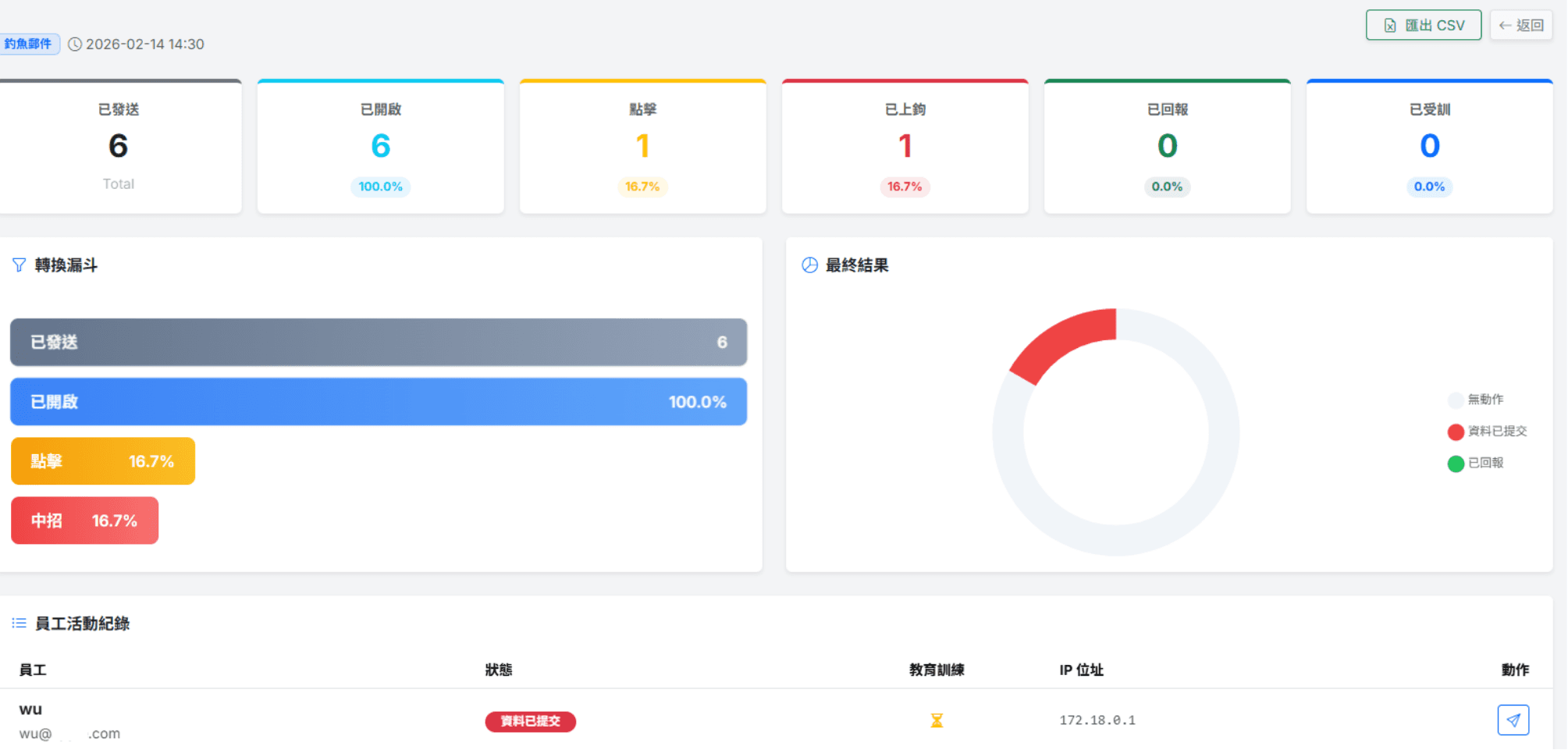

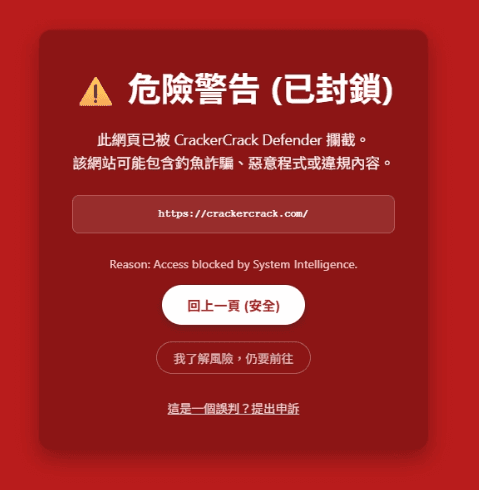

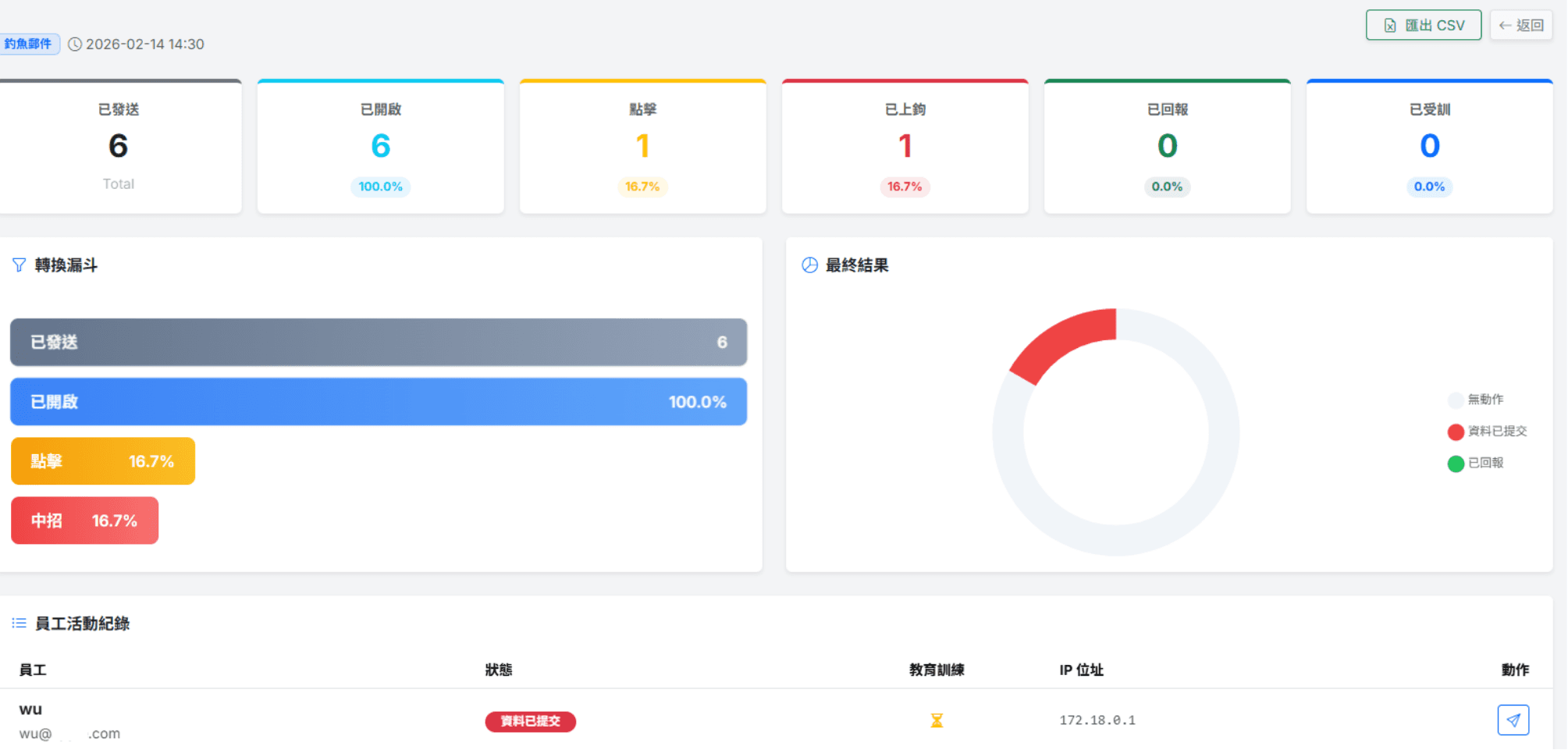

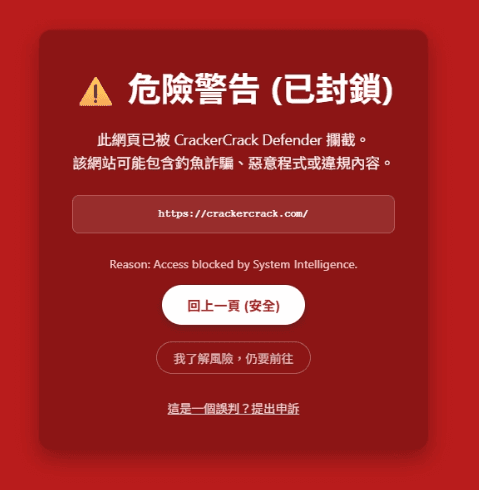

如果說 165 是負責事後救援與調查的「救護車」,那麼 Crackercrack 的定位就是車內不可或缺的**「安全氣囊」**。我們不試圖取代政府的追蹤功能,而是要在威脅接觸到用戶的「那一秒」,完成即時的防護動作:

1. 啟發式特徵判讀:打破黑名單的限制

Crackercrack 的核心技術在於啟發式引擎(Heuristic Engine)。我們不只是去資料庫對照「這個網址是不是壞人」,而是去分析「這個網址的行為是否像壞人」。 透過偵測網頁代碼結構、域名註冊壽命、以及是否偽造特定品牌 UI 等數百項指標,我們能夠在用戶點擊的微秒之間識別出 0-day 威脅。這就像安全氣囊的感知器,它不關心這條路以前有沒有出過車禍,它只關心此時此刻是否發生了劇烈撞擊。

2. 賦能公衛體系:為政府人力「科技降壓」

透過在前端阻斷 90% 以上的低階、重覆性詐騙連結,Crackercrack 能有效地為國家防詐資源「降壓」。當前端的防護機制自動攔截了大部分威脅,165 與偵查單位就能將寶貴的人力集中在「深層犯罪追蹤」與「跨境打擊」,讓公務量能回到最有價值的地方,而不是被消耗在海量的檢舉單據中。

3. 針對未來威脅的「預防性演化」

面對未來如 Deepfake 偽造身分 或 動態生成的惡意跳轉,Crackercrack 的防護邏輯具備極強的韌性。我們的目標是建立一個「邊緣先行、雲端同步」的防禦模型。這意味著防護是在用戶的本地端即時發生的,確保在錢財被轉走、帳號被盜取之前,那道牆就已經立在那裡。

結語:互補而非取代,構建完整的數位防禦網

一個安全的社會,既需要高效的救護車(165)來處理後事與抓捕罪犯,也需要靈敏的安全氣囊(Crackercrack)來確保每個人在出車禍的當下不會斃命。透過兩者的互補,我們才能建立一個真正讓詐騙集團「無利可圖」的數位環境。

165 的卓越貢獻與不對稱戰爭中的盲點

在台灣的數位安全版圖中,165 全民反詐騙平台無疑是最重要的基石。它建立了全球少見的警政、電信與金融聯防體系,每天處理成千上萬的檢舉案件,攔截無數已知的惡意通訊。然而,隨著詐騙產業鏈走向「高度自動化」與「不對稱攻擊」,傳統的防護模式正遇到三大難以逾越的物理限制:

1. 反應時間的「時差破口」

165 的運作本質上是**「後驗式」**的:必須先有民眾受騙或檢舉,經過警政判讀、行政程序確認,最後才下發給電信商或各平台執行阻斷。這個流程即使優化到極致,往往仍需數小時甚至更久。但對於詐騙集團而言,一個利用 Python 腳本產生的惡意網址,其「黃金收割期」往往就在發出的前 20 分鐘。這意味著,當「救護車(165)」接到報案準備出動時,這場車禍的傷害早已造成。

2. 規模化陷阱:人力與演算法的對決

目前防詐體系高度仰賴人工審核以確保正確率,避免誤殺合法網站。然而,詐騙集團利用生成式 AI 與自動化工具,每天可以產製成千上萬個變體網址(Polymorphic URLs)。在這種「不對稱戰爭」下,公務量能與警務人員的精力被無止盡地消耗在重複的行政作業中。如果沒有自動化前端過濾,再多的人力也趕不上演算法產生的威脅速度。

3. 靜態黑名單的「零日(0-day)威脅」

黑名單邏輯永遠是在追趕過去。對於全新的詐騙手法,如針對特定對象、僅出現一次就拋棄的連結,或是利用 AITM(中間人攻擊) 即時劫持 session 的高級威脅,165 的資料庫中根本查無記錄。在「黑名單更新」與「威脅觸達用戶」之間的空白期,正是當前社會最脆弱的斷點。

Crackercrack 如何定義防詐新標準——在撞擊發生的瞬間保護用戶

如果說 165 是負責事後救援與調查的「救護車」,那麼 Crackercrack 的定位就是車內不可或缺的**「安全氣囊」**。我們不試圖取代政府的追蹤功能,而是要在威脅接觸到用戶的「那一秒」,完成即時的防護動作:

1. 啟發式特徵判讀:打破黑名單的限制

Crackercrack 的核心技術在於啟發式引擎(Heuristic Engine)。我們不只是去資料庫對照「這個網址是不是壞人」,而是去分析「這個網址的行為是否像壞人」。 透過偵測網頁代碼結構、域名註冊壽命、以及是否偽造特定品牌 UI 等數百項指標,我們能夠在用戶點擊的微秒之間識別出 0-day 威脅。這就像安全氣囊的感知器,它不關心這條路以前有沒有出過車禍,它只關心此時此刻是否發生了劇烈撞擊。

2. 賦能公衛體系:為政府人力「科技降壓」

透過在前端阻斷 90% 以上的低階、重覆性詐騙連結,Crackercrack 能有效地為國家防詐資源「降壓」。當前端的防護機制自動攔截了大部分威脅,165 與偵查單位就能將寶貴的人力集中在「深層犯罪追蹤」與「跨境打擊」,讓公務量能回到最有價值的地方,而不是被消耗在海量的檢舉單據中。

3. 針對未來威脅的「預防性演化」

面對未來如 Deepfake 偽造身分 或 動態生成的惡意跳轉,Crackercrack 的防護邏輯具備極強的韌性。我們的目標是建立一個「邊緣先行、雲端同步」的防禦模型。這意味著防護是在用戶的本地端即時發生的,確保在錢財被轉走、帳號被盜取之前,那道牆就已經立在那裡。

結語:互補而非取代,構建完整的數位防禦網

一個安全的社會,既需要高效的救護車(165)來處理後事與抓捕罪犯,也需要靈敏的安全氣囊(Crackercrack)來確保每個人在出車禍的當下不會斃命。透過兩者的互補,我們才能建立一個真正讓詐騙集團「無利可圖」的數位環境。

更多深度專題

更多深度專題

更多深度專題

Crackercrack創始夥伴計畫

前 100 名個人用戶,享「家庭版永久免費」。

參與 POC 的企業夥伴,享測試期間完全免費與「終身 5 折」優惠。 與我們一同定義無感資安的未來。

Crackercrack

創始夥伴計畫

前 100 名個人用戶,享「家庭版永久免費」。

參與 POC 的企業夥伴,享測試期間完全免費與「終身 5 折」優惠。 與我們一同定義無感資安的未來。